Δείτε όλες τις τελευταίες Ειδήσεις από την Ελλάδα και τον Κόσμο, τη στιγμή που συμβαίνουν, στο reporter.gr

Η απάτη ξεκινά όταν τα θύματα λαμβάνουν ένα email από τη νόμιμη διεύθυνση μιας ελεγκτικής εταιρείας. Αυτή η αρχική επαφή έχει ως στόχο να κάνει τον παραλήπτη λιγότερο καχύποπτο, ως ένα στάδιο προετοιμασίας για να διευκολυνθεί η διαδικασία προς τη βασική δόλια δραστηριότητα.

Στη συνέχεια, ακολουθεί μια ειδοποίηση από την υπηρεσία Dropbox, η οποία περιέχει κακόβουλα links που ανακατευθύνουν σε αρχεία phishing που έχουν ανεβάσει οι κυβερνοεγκληματίες με σκοπό την υποκλοπή διαπιστευτηρίων.

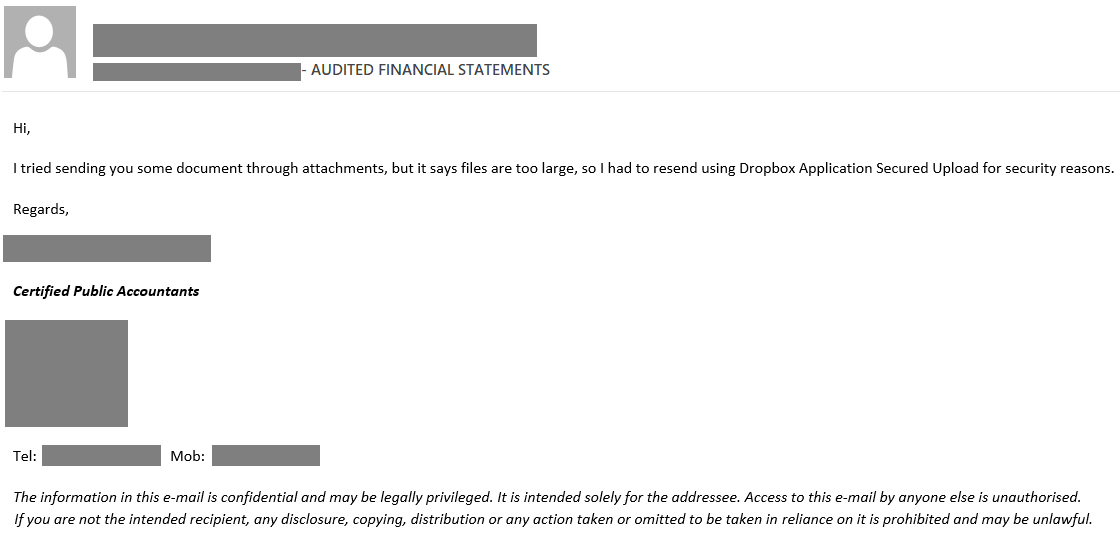

Στο πρώτο στάδιο τα θύματα λαμβάνουν emails που υποτίθεται ότι προέρχονται από νόμιμη ελεγκτική εταιρεία. Αυτά τα emails αποστέλλονται από αυθεντική διεύθυνση, η οποία πιθανότατα έχει υποκλαπεί από εισβολείς. Χρησιμοποιούν τακτικές κοινωνικής μηχανικής για να μειώσουν την επιφυλακή των θυμάτων και να τα προετοιμάσουν να λάβουν ένα αρχείο Dropbox.

«Το email φαίνεται νόμιμο τόσο από ανθρώπινη ματιά όσο και από άποψη λογισμικού προστασίας. Του προσδίδει αληθοφάνεια το γεγονός ότι μια επίσημη ελεγκτική εταιρεία έχει πληροφορίες για τον παραλήπτη, συνοδευόμενη από μια δήλωση αποποίησης ευθύνης σχετικά με την ανταλλαγή εμπιστευτικών πληροφοριών. Επιπλέον, το email δεν περιέχει συνδέσμους ή συνημμένα αρχεία και προέρχεται από μια εύκολα αναζητήσιμη διεύθυνση εταιρείας, καθιστώντας σχεδόν αδύνατο τον εντοπισμό του από ένα φίλτρο spam», εξηγεί ο Roman Dedenok, security expert της Kaspersky.

Το μόνο ύποπτο χαρακτηριστικό σε αυτό το email είναι ότι ο αποστολέας χρησιμοποιεί το "Dropbox Application Secured Upload". Αυτή η υπηρεσία δεν υπάρχει. Αν και τα αρχεία που μεταφορτώνονται στο Dropbox μπορούν να προστατευθούν με κωδικό πρόσβασης, δεν μπορεί να γίνει τίποτα περισσότερο.

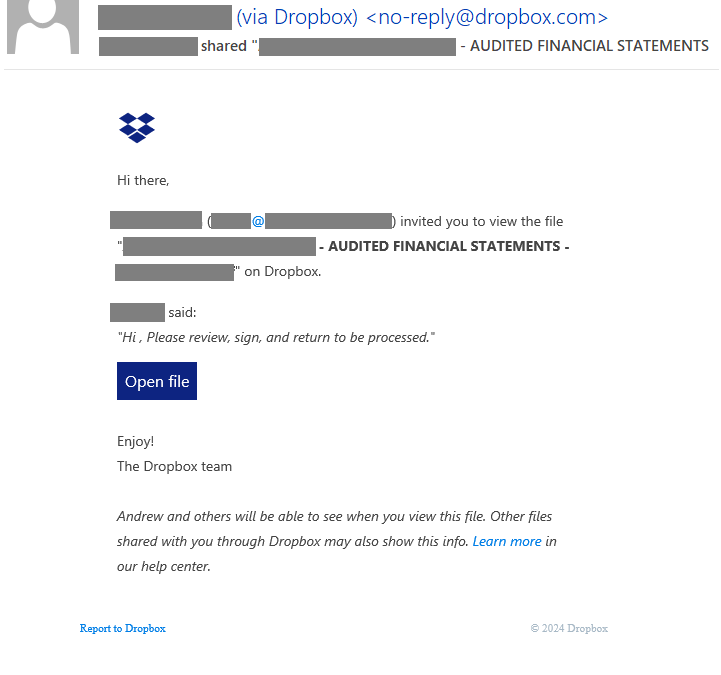

Μετά από αυτό το email, οι δράστες στέλνουν στα θύματά τους μια επίσημη ειδοποίηση του Dropbox. Εάν ο παραλήπτης είναι ήδη προετοιμασμένος να ανταποκριθεί από το αρχικό μήνυμα, υπάρχει μεγαλύτερη πιθανότητα να ακολουθήσει τον σύνδεσμο για να αξιολογήσει το έγγραφο.

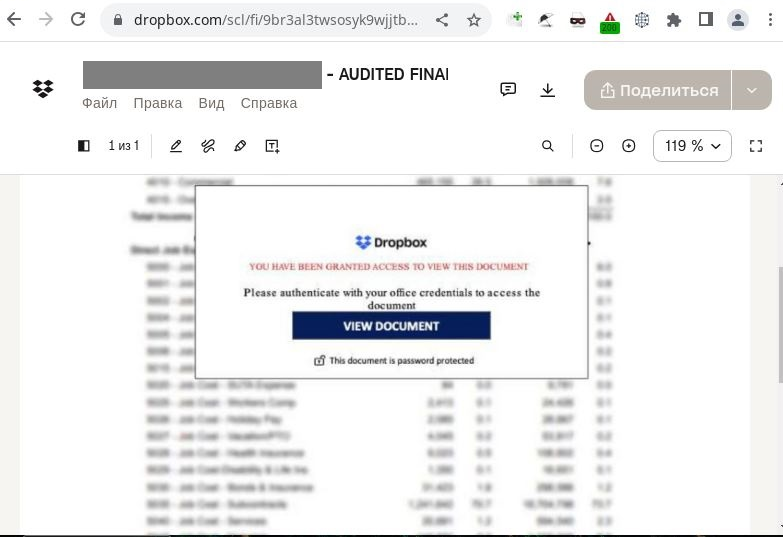

Κάνοντας κλικ στον σύνδεσμο, εμφανίζεται ένα θολό έγγραφο με ένα παράθυρο ελέγχου ταυτότητας από πάνω. Το έγγραφο λειτουργεί ως ένα μεγάλο κουμπί, με ολόκληρη την επιφάνειά του να είναι ένας κακόβουλος σύνδεσμος. Κάνοντας κλικ, ο χρήστης θα δει μια φόρμα που ζητά τα εταιρικά στοιχεία σύνδεσης και τον κωδικό πρόσβασής του: διαπιστευτήρια που οι κυβερνοεγκληματίες επιδιώκουν να κλέψουν χρησιμοποιώντας αυτό το σύστημα πολλαπλών βημάτων.

Αυτές οι επιθέσεις θεωρούνται στοχευμένες και παρατηρήθηκαν από την Kaspersky σε μεμονωμένες περιπτώσεις. Το σύστημα περιγράφεται λεπτομερώς σε ανάρτηση στο Kdaily. Για να παραμείνετε προστατευμένοι, καλό είναι να προειδοποιείτε τους εργαζομένους και να ενθαρρύνετε την επαγρύπνηση. Ακολουθούν μερικές συμβουλές: